用户、角色与访问控制

按用户梳理、角色分层、登录方式和程序访问治理的顺序建立平台访问边界。

功能概述

访问控制负责定义“谁能进入平台、看到什么、操作什么、以什么方式调用系统”。

它同时覆盖人类用户和程序身份,是平台从个人试用走向多人协作的基础能力。

适用场景

这一页适合:

- 平台准备开放给更多用户使用

- 需要区分管理员、成员和只读角色

- 需要为外部系统开放 API 访问

- 准备接入企业 SSO 或双因素认证

前置条件

开始前建议准备:

- 一份组织角色清单

- 一份资源范围清单,例如团队、Agent、知识库、工作流、模型

- 一份程序调用场景清单

操作步骤

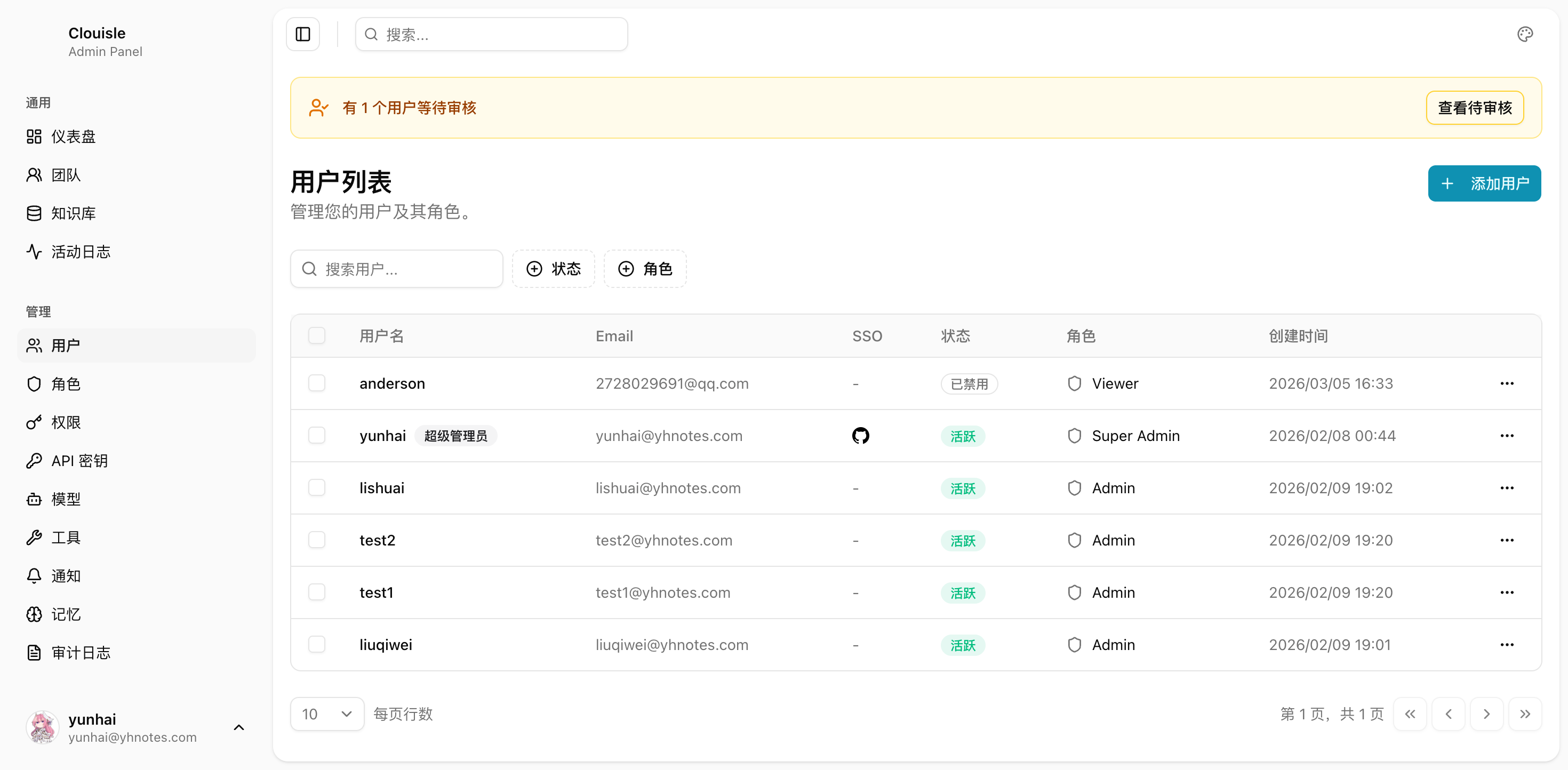

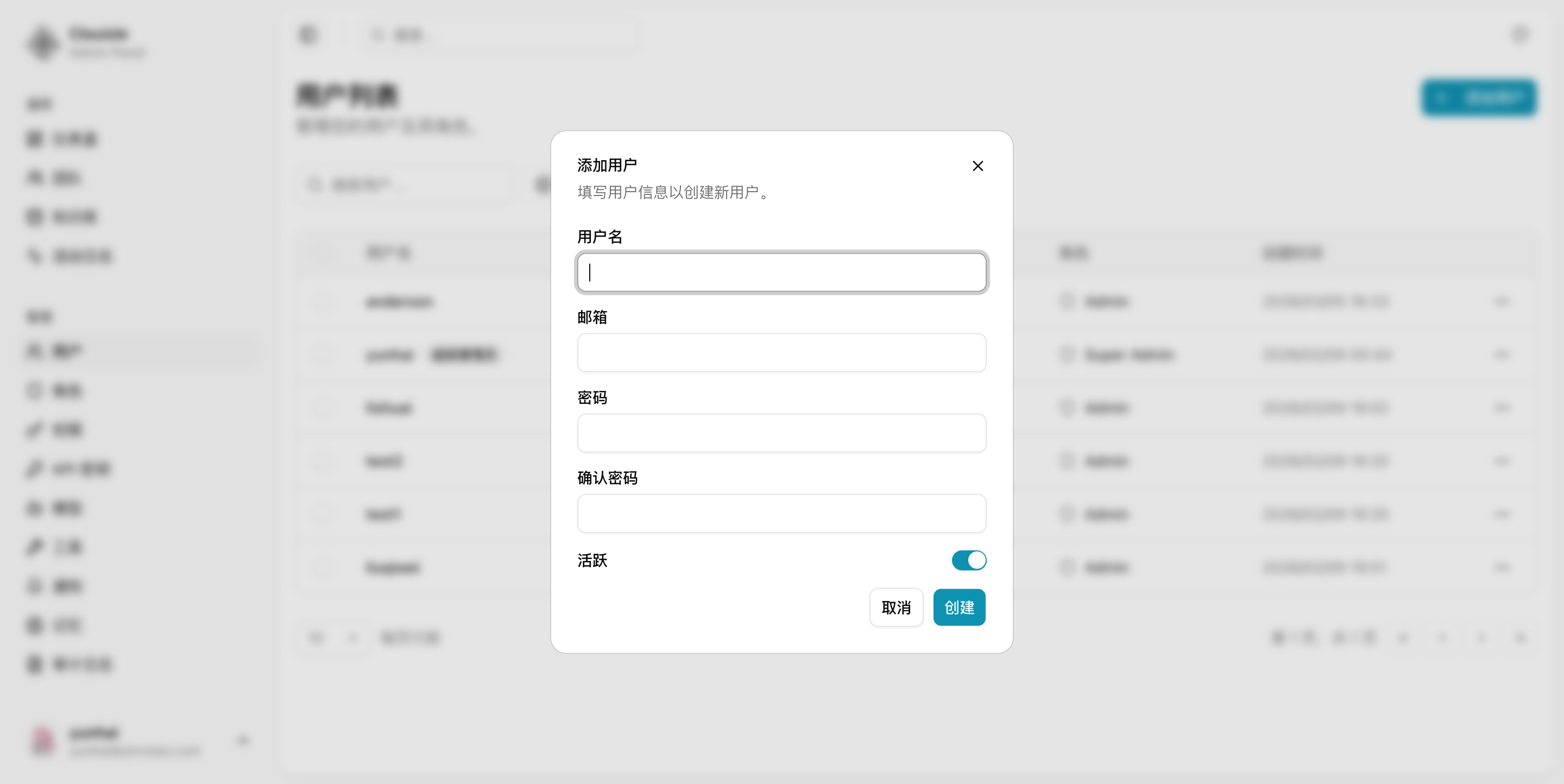

第 1 步:先进入后台用户页,确认当前账户结构

管理员先进入后台 用户 页面,确认当前平台里已有多少用户、他们处于什么状态。

这一步重点看:

- 当前用户是否已经很多

- 是否存在明显的测试账号、重复账号

- 后续角色设计需要覆盖哪些人群

完成这一步后,你应该能判断平台是仍处于试用阶段,还是已经进入多人协作阶段。

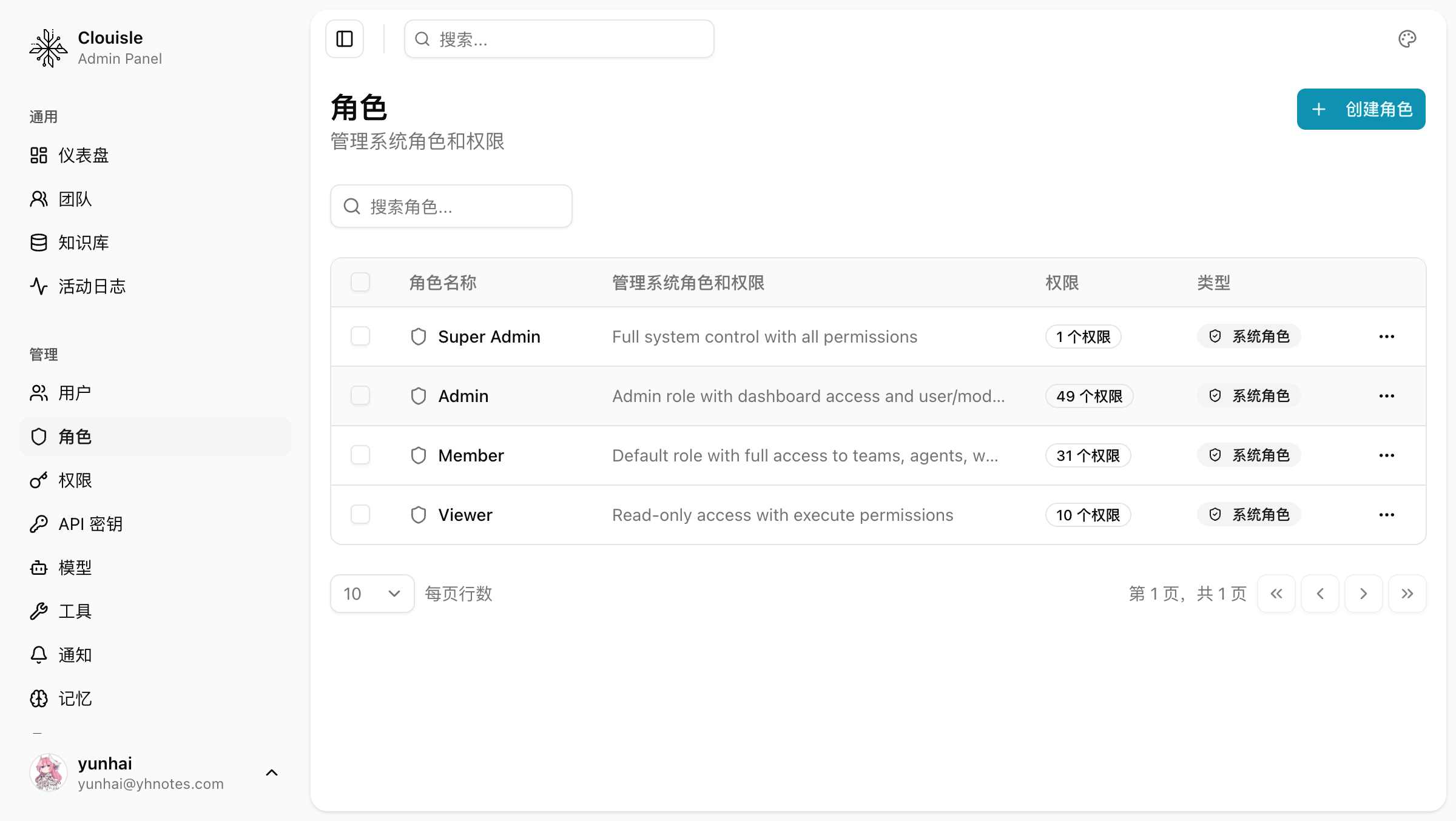

第 2 步:再梳理角色层级,而不是直接逐人授权

接下来进入角色相关页面,先把用户分成几类稳定角色,例如:

- 平台管理员

- 团队管理员

- 普通成员

- 查看者

不要一上来就为每个人单独设计权限组合,否则后面几乎无法维护。

第 3 步:统一处理登录与身份来源

当角色层级明确后,再去决定身份入口:

- 是否允许本地密码登录

- 是否启用 TOTP

- 是否接入 SSO

这一步的重点是让“登录方式”和“角色权限”配合起来,而不是各自独立配置。

第 4 步:最后处理程序访问边界

如果平台需要被外部系统调用,再单独创建 API Key,并收紧范围。

程序调用应当被视为独立身份,不应复用管理员或普通用户账号。

第 5 步:用真实账号做一轮回归验证

当用户、角色、登录方式和程序访问都配置完后,建议至少准备:

- 一个管理员测试账号

- 一个普通成员测试账号

- 一个查看者测试账号

- 一把最小权限 API Key

分别验证他们能看到什么、不能做什么。

结果验证

访问控制建立完成后,至少应满足:

- 不同角色登录后菜单和可操作范围明显不同

- 团队成员只能访问所属范围内资源

- API Key 只能调用授权范围内能力

- 登录方式变更后仍保留安全的管理员回退入口

常见问题

为什么用户越来越多后,平台突然变得难管理

通常是因为前期没有先建立角色层级,而是默认 everyone 都接近管理员权限。

为什么要把程序访问和用户访问分开治理

因为两者责任边界完全不同。

程序身份需要可回收、可轮换、可审计,不能混在人类账号里。

为什么 SSO、密码和角色不能分开看

因为用户进入平台的方式会直接影响后续如何授权、如何回退、如何审计。

注意事项

- 先建角色模型,再做细节授权

- 不要让 API Key 承担人类账号职责

- 启用 SSO 或强制安全策略前,必须保留回退入口